Кому вигідно скаржитися на свого ближнього? У Китаї створено додаток, який заохочує доноси

Як відомо, запобігти найчастіше куди простіше, ніж справлятися з наслідками. Наприклад, завчасно дізнавшись про плани зловмисників, можна не дати здійснитися злочину.

У Китаї, для того щоб мешканці могли швидко і безпечно передати...

Чи можна перемогти кіберзлочинність сьогодні?

Згідно зі звітом Cybersecurity Ventures, до 2021 році тільки в США збитки від кіберзлочинів досягне 6 трильйонів доларів. Це в два рази перевищує збиток, завданий економіці країни в 2015 році: тоді...

Хакери зламали цифрову захист Tesla

Фахівці в області розробок комп'ютерних програм з Левенского католицького університету (знаходиться в Бельгії) знайшли спосіб, що дозволяє зламувати цифрові ключі.

Використовуючи віддалений спосіб, вони зламали таким чином цифровий ключ Tesla Model S....

5 міфів про безпеку в інтернеті, з якими давно пора розлучитися

Конфіденційність і безпека – це пов'язані поняття. Коли люди говорять про захист конфіденційності, вони зазвичай мають на увазі можливість надсилання інформації в систему, службу або додаток, не турбуючись про те, що...

Хакери навчилися заражати ПК на Windows документами Word без макросів

Фахівці Menlo Security вивчили серію кібератак на компанії в США та Близькому Сході. Масштабна атака почалася в травні і була спрямована на сферу інформаційних послуг і фінансовий сектор.

Як же вони заражають...

Моніторинг активності користувачів – Spyrix Free Keylogger

Spyrix Free Keylogger - спеціалізоване ПЗ, розроблене для моніторингу і контролю активності користувача, а також відстеження всіх дій на комп'ютері.

Після переходу в прихований режим, утиліту досить важко виявити. Вона не з'являється...

Російський мобільний банкінг: Захист додатків залишає бажати кращого

Фахівці компанії Positive Technologies, що працює в сфері інформаційної безпеки, провели аналіз захищеності мобільних додатків для інтернет-банкінгу. Як виявилося, додатки для iOS мають менше проблем з безпекою, ніж мобільні рішення для...

Безтілесний вірус: що це і як від нього врятуватися?

Поки компанії займаються тим, що впроваджують нові просунуті інструменти безпеки, злочинці не дрімають. Хакерський тренд останніх років – так званий безтілесний або бесфайловый вірус.

Це тип ПЗ, який сильно відрізняється від традиційних...

Кращі рішення для захисту сайтів та web-додатків

Зростаюча популярність і складність архітектури веб-додатків може стати основним джерелом бізнес-ризиків, якщо власник ресурсу не подбає про якісної системи протидії хакерським атакам. За статистикою більше 80% випадків компрометації сайтів припадає на...

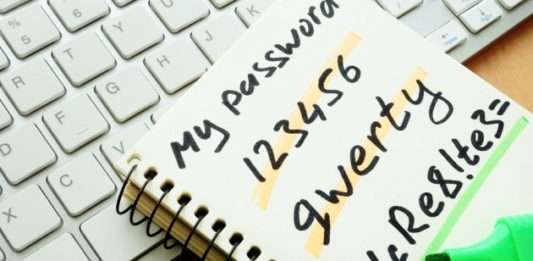

Як захистити свої персональні дані в мережі

Наша особиста інформація — ласий шматок для рекламних компаній і зловмисників, і вони йдуть на безліч хитрощів, щоб їх дістати. Ми детально розберемо, як не стати жертвою зловмисників метою або спам...